Центр компетенций «Гарда» провел исследование изменений ландшафта и особенностей DDoS-атак

Центр компетенций группы компаний «Гарда» провел исследование изменений ландшафта и особенностей DDoS-атак в III квартале 2024 года и сделал сравнение с предыдущими периодами

Цель исследования – определить основные типы атак, которым подвергались компании, и их распределение по отраслям и по месяцам 2024 года.

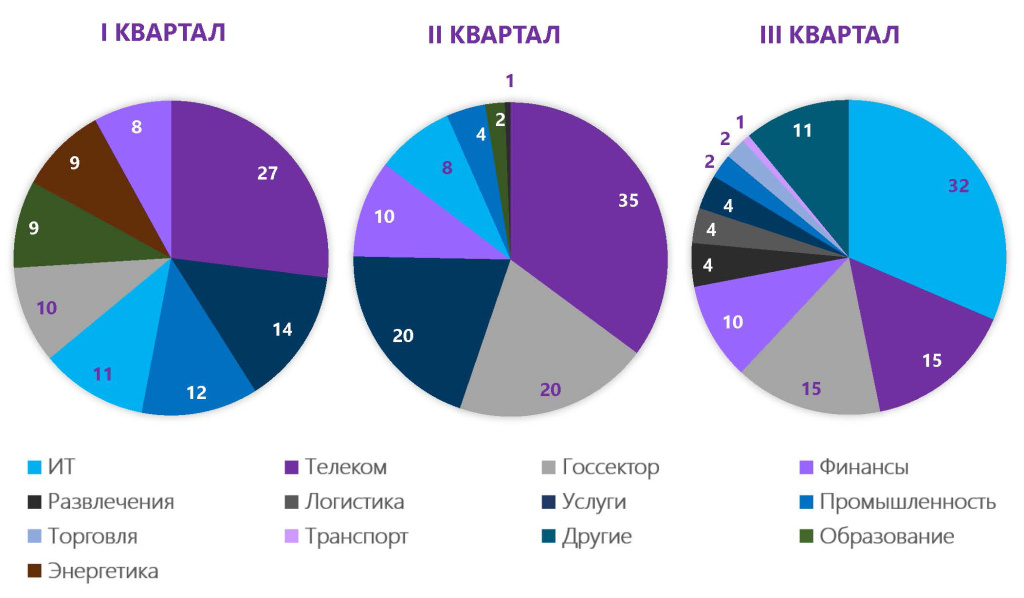

Распределение DDoS-атак по отраслям в I, II и III кварталах 2024 года, в процентах

В III квартале снизилась интенсивность атак на телеком: с пиковых 35% во II квартале до 15%. При этом выросла доля DDoS на компании ИТ-сферы: с 11% до 32% относительно начала года. Атаки на финансовый сектор показали несущественное увеличение: с 8% в I квартале до 10% во II и III кварталах. Доля атак на сферу развлечений (преимущественно, на игровые сервисы) изменилась с 1% во II квартале до 4% в III квартале.

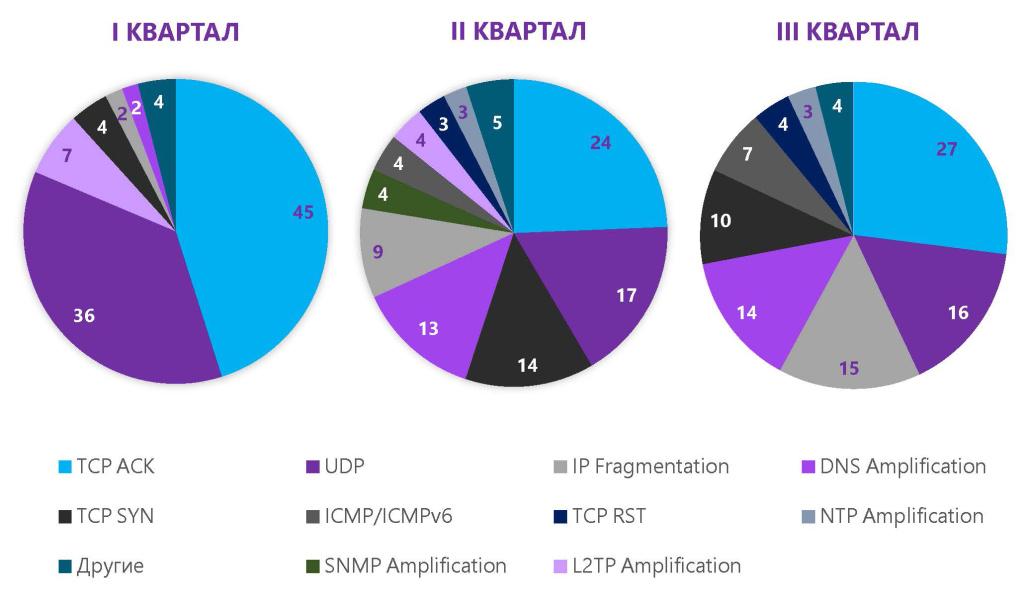

Распределение DDoS-атак по типам в I, II и III кварталах 2024 года, в процентах

В III квартале прослеживается рост использования различных атак с усилением по сравнению с I и II кварталами. По итогам всех трех кварталов 2024 года лидирующие позиции по типам DDoS остались практически такими же, хотя заметен спад атак типа TCP ACK (с 45% в I квартале до 27% в III квартале). Это косвенно может указывать на рост использования инструментов DDoS на уровне протокола приложений (уровень L7, протоколы HTTP, HTTPS, DNS), то есть атакам подвергается не столько оборудование, сколько сервисы. Доля UDP-атак снижалась постепенно на протяжении трех кварталов с 36% в I квартале до 16% в III квартале. Доля IP Fragmentation, наоборот, повысилась с 2% до 15%, равно как процент DNS amplification увеличился с 2% до 14%. Доля TCP SYN выросла с 4% в I квартале до 10% в III квартале, хотя пик атак (14%) пришелся на II квартал. Остальные типы DDoS остались примерно на том же уровне.

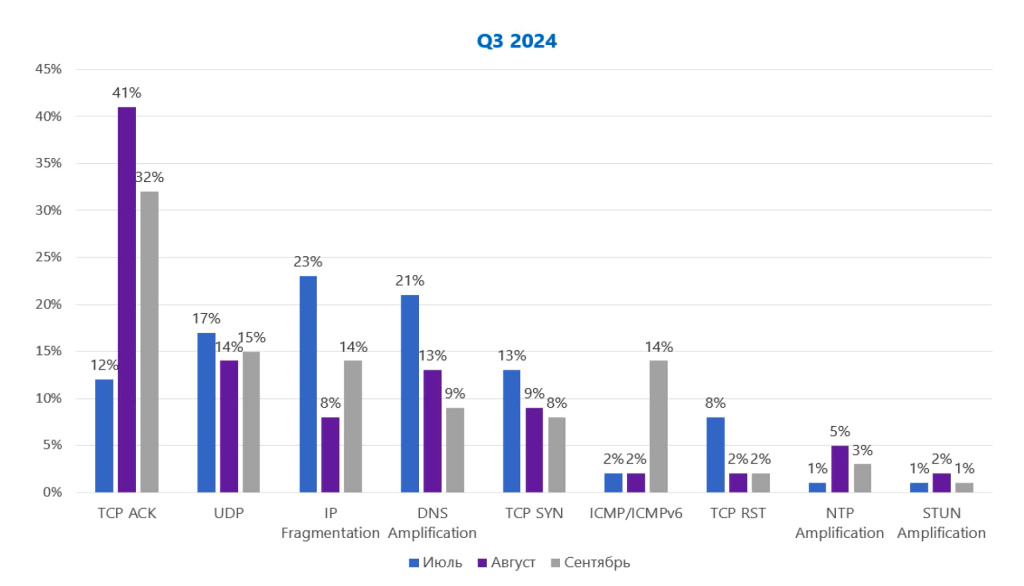

Распределение атак по типам и месяцам в III квартале 2024 года

Распределение атак по месяцам показывает закономерность: атаки TCP ACK прошли пик с долей в 41% в августе, хотя уже в сентябре сократилась до 32%. Количество атак IP Fragmentation уменьшилось с 23% до 14%. Также устойчивое снижение в третьем квартале показали флуд DNS amplification (с 21% до 9%), TCP SYN (с 13% до 8%) и TCP RST (с 8% до 2%).

Заключение

В I-III кварталах 2024 года наблюдаются изменения в распределении DDoS-атак по отраслям и типам. Основной целью атакующих в третьем квартале 2024 года стали ИТ-компании, существенно снизилась интенсивность атак на телекоммуникации (с 35% до 15%). Незначительное увеличение произошло в финансовом секторе (с 8% до 10%), а в сфере развлечений доля атак увеличилась до 4%.

Основными типами атак остаются TCP ACK (лидирует на протяжении всех трех кварталов), UDP и IP Fragmentation, однако их доли изменились. Атаки TCP ACK показали снижение с 45% в I квартале до 27% в III квартале 2024 года. Доля UDP-флуда постепенно уменьшалась на протяжении трех кварталов с 36% до 16%, а доля IP Fragmentation, наоборот, повысилась с 2% до 15%. Такое распределение косвенно указывает на смещение фокуса атак с оборудования на сервисы.

В материале использованы следующие термины:

TCP-атаки – атаки через сетевой протокол TCP:

- TCP ACK – атака с использованием большого количества TCP-пакетов, которые подтверждают получение сообщения или серии пакетов

- TCP SYN – отправка в открытый порт сервера массы SYN-пакетов, не приводящих к установке реального соединения по тем или иным причинам

- TCP RST (TCP-reset) – атака, при которой злоумышленник разрывает соединение между двумя жертвами, отправляя одной или обеим фальшивые сообщения с командой прервать соединение

UDP-флуд – атака, которая провоцирует перегрузку сетевых интерфейсов, занимая всю полосу пропускания трафика.

L2TP amplification – атака усиления на L2TP (от англ. Layer 2 Tunnelling Protocol – протокол туннелирования второго уровня), используемый при создании VPN-соединений.

IP fragmentation – атака основана на рассылке чрезмерного количества фрагментированных IP-пакетов, она перегружает вычислительную мощность и ресурсы атакуемой системы.

DNS amplification – атака усиления, когда к имеющему уязвимость серверу DNS (от англ. Domain Name System, система доменных имен) отправляется поддельный запрос о домене, а его ответ значительного размера высылается серверу-жертве, в результате канал связи переполняется ответами.

STUN amplification – атаки через уязвимые системы, на которых запущены службы STUN, что позволяет злоумышленникам запускать атаки усиления по протоколу UDP.

NTP amplification – атака усиления, использующая уязвимость в протоколе NTP с целью переполнения сервера UDP трафиком.

SNMP amplification/reflection – способ осуществления атаки, использующий неправильно настроенные серверы SNMP для перегрузки жертв трафиком протокола пользовательских датаграмм (UDP).

ICMP/ICMPv6 флуд – атака с помощью поддельных ICMP/ICMPv6-пакетов с широкого диапазона IP-адресов для переполнения каналов связи.