Как постквантовое шифрование спасет наши данные

31 мая 2020

Теоретически квантовые компьютеры смогут довольно легко разбираться с фундаментальными математическими задачами. Их вычислительная мощность будет обладать огромным потенциалом для информационной безопасности (ИБ). Это обстоятельство уже сегодня подталкивает компании к развитию прототипов специализированных языков программирования и алгоритмов шифрования.

Постквантовая безопасность

В области ИБ квантовая перспектива открылась в 1994 году, когда Питер Шор нашел алгоритм целочисленной факторизации и вычисления дискретных логарифмов, которые, как считалось, трудно поддаются решению в классических условиях.

С тех пор стало ясно, что целый класс математических задач, на которые опираются такие криптосистемы, как RSA и криптография эллиптических кривых (ECC), эффективно решается с помощью квантовых вычислений.

Сначала алгоритм Шора был всего лишь теоретическим результатом. Квантовых компьютеров, достаточно мощных для его выполнения, не существовало. Но в последнее время ситуация стремительно меняется.

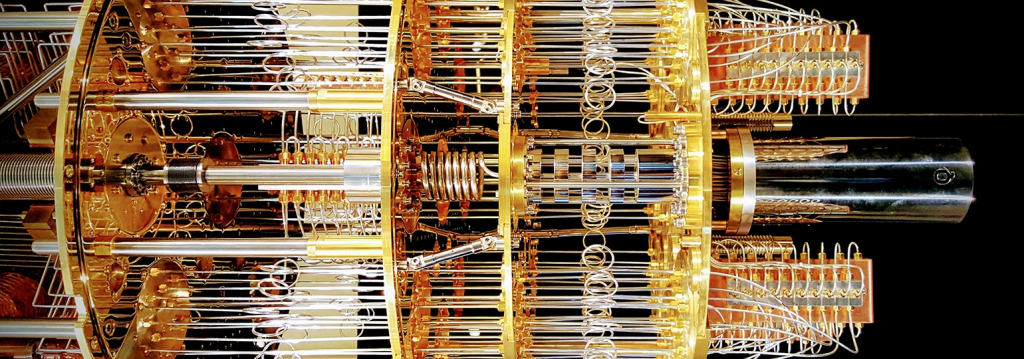

В марте 2018 года компания Google анонсировала 72-кубитный универсальный квантовый компьютер. И хотя этого недостаточно для того, чтобы взломать RSA-2048, но многие фундаментальные задачи ИБ он уже решает. В преддверии широкого распространения квантовых вычислений отрасли необходимо начинать переход от классических инструментов криптографии с открытым ключом к постквантовым (PQ) альтернативам.

Почему? Дело в том, что все открытия и любой прогресс работают на усиление обеих сторон: владельцев данных и хакеров, которые эту информацию похищают. Когда будет построен достаточно мощный квантовый компьютер, многие криптосистемы, считающиеся устойчивыми в настоящее время, окажутся легкой добычей киберпреступников и будут взломаны за считанные минуты.

PQ: вчера, сегодня, завтра

В целом постквантовая криптография — это набор инструментов шифрования, устойчивых к атакам, проводимым с использованием квантового компьютера. Существующая криптография с открытым ключом основана на сложности решения задачи факторизации и вычисления дискретных логарифмов, например, эллиптических кривых. PQ-алгоритмы построены на других математических механизмах, нежели современные алгоритмы.

Например, стойкость всем известного алгоритма асимметричного шифрования RSA основывается на сложности решения задачи факторизации — разложения числа на простые сомножители. Однако алгоритм Шора — квантовый алгоритм факторизации — позволит практически одномоментно с появлением первого квантового компьютера нивелировать защиту подавляющей части данных, зашифрованных с помощью RSA.

Это серьезно подорвет конфиденциальность и целостность цифровых коммуникаций в интернете и других сетях.

В 2006 году научно-исследовательское сообщество запустило серию конференций, посвященных поиску альтернатив RSA и ECC. Это и положило начало постквантовой криптографии в практическом ключе.

Конечная цель — разработать криптографические системы, защищенные как от квантовых, так и от классических компьютеров, а также способные взаимодействовать с существующими протоколами связи и сетями. Несколько компаний, в том числе Google, Microsoft, Digicert и Thales, сегодня уже тестируют возможности PQ.

В чем проблема?

Основные проблемы, которые разработчики решают в этом направлении сегодня, — расчет реальных затрат на развертывание PQ-решения и совместимости сетевых протоколов с новыми подходами к шифрованию. Так, для некоторых перспективных PQ-алгоритмов существуют опасения, что они могут оказаться неприменимыми для использования в рамках современного интернета.

Прорабатываются возможности интегрировать новые криптографические схемы с существующими протоколами, такими как SSH или TLS. Для этого разработчики PQ должны учитывать задержку, вызванную шифрованием и дешифровкой на обоих концах канала связи, а также принимая во внимание разнообразие устройств — от больших и быстрых серверов до медленных и ограниченных по памяти IoT-датчиков.

Нужно иметь в виду необходимость использования открытых ключей и подписей для минимизации пропускной способности. PQ-решения должны опираться на четкую конструкцию, позволяющую проводить криптоанализ и определять слабые места, которые могут быть использованы как уязвимости. Наконец, финальный момент — возможность использования существующего оборудования для быстрого внедрения PQ-решений.

NIST и стандарты

В 2017 году NIST (National Institute of Standards and Technology) запустил глобальный конкурс на лучший постквантовый криптографический алгоритм. Финальный выбор будет произведен в 2023 году. Сейчас работа ведется сразу в нескольких направлениях, чтобы иметь разные рабочие инструменты в арсенале для создания нескольких уровней защиты. На настоящий момент NIST создал группу из 26 криптографических алгоритмов, которые рассматриваются институтом для потенциальной стандартизации в будущем.

В ближайшие 2-3 года будет изучаться их работа не только в больших компьютерах и смартфонах, но и в устройствах с ограниченной мощностью процессора — квантовоустойчивые алгоритмы должны удовлетворять условиям (или концепциям) «легковесной криптографии». Еще одно важнейшее направление в перспективе PQ-революции — законодательная база и четкие нормативные регламенты. Это так же важно, как стандартизация: обе задачи должны реализовываться параллельно друг с другом. Вызов огромный: современное законодательство должно успевать за развитием новых технологий. В отличие от «классических» ИБ и ИТ постквантовые технологии — еще более сложная область для регулирования.

Большие квантовые компьютеры будут созданы, по мнению ученых, не позднее следующих 15-20 лет. В этом свете можно назвать по крайней мере две причины, по которым стоит инвестировать в PQ-криптографию.

Во-первых, данные, зашифрованные с помощью современных криптографических алгоритмов, могут быть сознательно записаны сейчас с перспективой быть взломанными в будущем. Однако при развитии PQ уже сегодня можно записать их так, чтобы угрозы завтрашнего дня для их безопасности были не страшны.

Во-вторых, построить надежную систему криптографии — непростая задача, занимающая много времени. Для этого существует необходимость в хорошей математической базе: нужно четко просчитать модель, которая будет гарантировать безопасность с учетом того, что еще не существует.

Чем быстрее начать решать насущные PQ-задачи, тем быстрее удастся получить результаты. Только задача разработки стандартов, позволяющих интегрировать PQ-криптографию с такими протоколами, как TLS, может занять годы.

Читать еще:

- Machine learning и кибербезопасность

- Аналитика Global CIO: Рынок резервного копирования

- Евгений Касперский. Блиц-интервью для Global CIO

- Слежка за сотрудниками: где разумные границы?

- Цифровой профиль россиян — новый виток трансформации?

- Тимур Бигулов, Лаборатория Касперского: «Периметр защищай, но и про киберграмотность пользователей не забывай»

- Мой дом — моя цифровая крепость?

- Цифровая культура в России: кибер-риски и человеческий фактор

- DDoS-атаки сегодня: что нового?

- Закон о БКИИ: к чему готовиться и о чем позаботиться