Тесты показали, что не все WAF одинаково полезны

Компания РУТЕСТ, лидер в области тестирования ИТ/ИБ решений и инфраструктуры, рассказала, почему не все WAF одинаково полезны.

У автомобилистов есть пословица: «Если не знаешь, какой автомобиль купить – купи фольксваген». У ИБ специалистов тоже есть похожее: «Если не знаешь, как обеспечить безопасность облачной системы – поставь WAF (Web Application Firewall – фаерволл веб-приложений)». Который призван эффективно отсекать атаки злоумышленников на подступах к облачным приложениям и заранее распознавать потенциальные угрозы путем сигнатурного и поведенческого анализа входящего трафика.

В реальной жизни не все так просто

Однако, как показывает практика, WAF WAFу – рознь. Одни хорошо отсекают зловредный трафик, но плохо пропускают полезный – много ложных срабатываний. Другие наоборот – хорошо справляются с пропуском легитимного трафика, но часто пропускают вредоносы. Есть конечно и такие WAFы, которые и вредоносы отсекают, и легитимные запросы к приложениям не задерживают. Но как их распознать, если в маркетинговых документах производителя все отлично?

Компания Check Point Software Technologies третий год подряд проводит сравнение эффективности WAF, для чего организует тестирование ведущих в отрасли ИБ решений WAF в реальных условиях. Цель тестов: выяснить, насколько хорошо или плохо эти WAF обеспечивают корректную работу приложений.

В 2024-25 годах тесты выявили архитектурные ограничения традиционных WAF. По мере того, как вредоносы становятся все более сложными, ограничения устаревших методов анализа, основанных на сигнатурах механизмов предотвращения атак, становятся все более заметными.

В декабре 2025 года в тестах Check Point особое внимание уделялось атакам типа «обход заполнением» (Padding Evasion), хакерской технике, применяемой для того, чтобы зловредная байтовая комбинация, несмотря на все препоны WAF, все-таки пролезла в систему. Для того, чтобы зловред не был обнаружен сигнатурным анализом, злоумышленник, сохраняя семантику вредоносного контента, смешивает его с различным байтовым «мусором», добавляя строки, комментарии, пробелы и прочее, чтобы все выглядело безобидно и благополучно миновало защиту WAF.

На что смотреть при выборе WAF

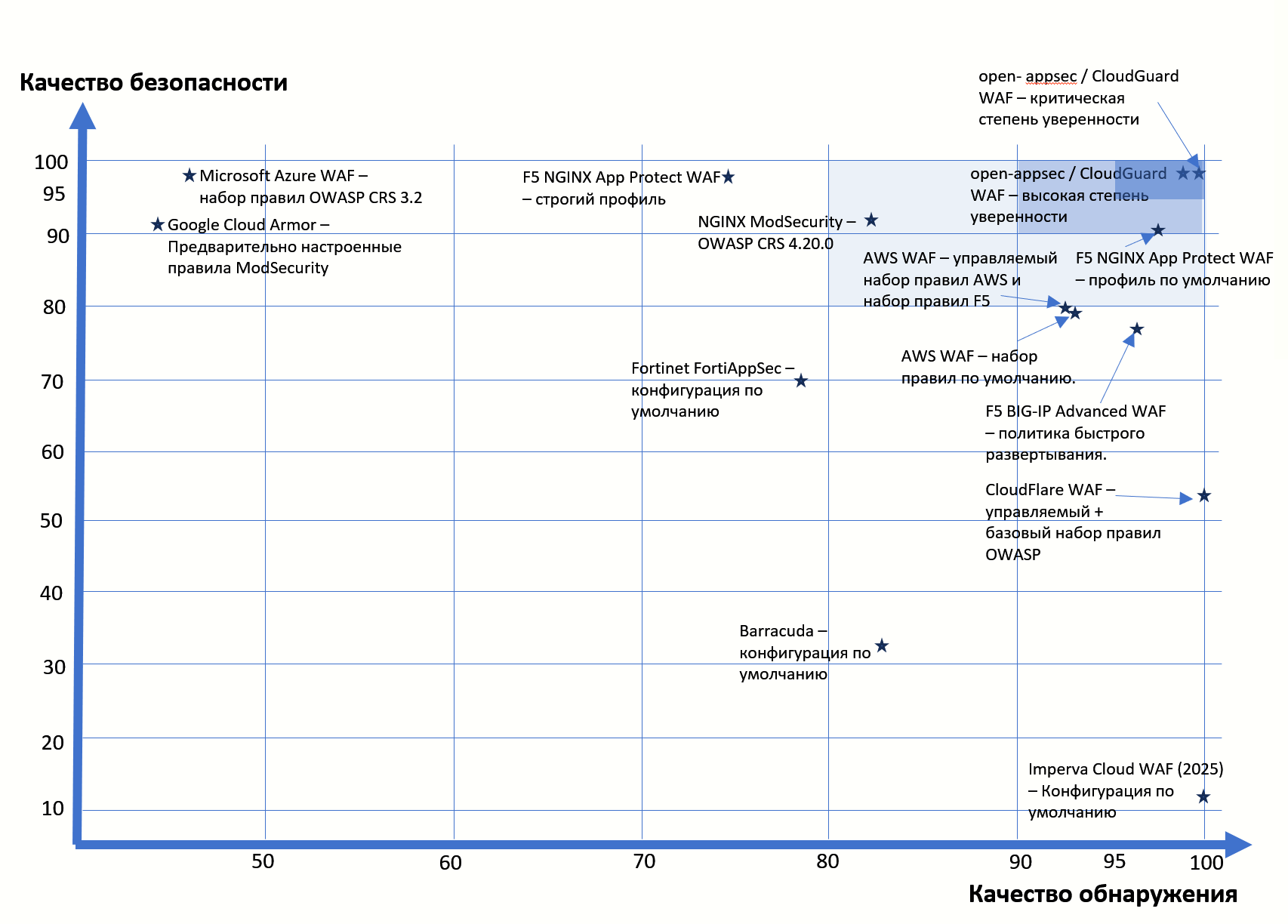

При выборе WAF решающее значение имеют два наиболее важных параметра:

- Качество безопасности (показатель истинного срабатывания) – способность WAF правильно идентифицировать и блокировать вредоносные запросы. Он должен эффективно противодействовать известным методам атак, используемым хакерами.

- Качество обнаружения (показатель ложного срабатывания) – способность WAF правильно реагировать на легитимные запросы, не допуская ложных срабатываний, что может привести к нарушению работы бизнеса и увеличению нагрузки на ИТ персонал, поскольку требуется много настроек, чтобы WAF работал более-менее корректно.

Чем тестировали

Для тестирования WAF использовался обширный набор данных:

- 1 040 242 легитимных HTTP-запроса с 692 реальных веб-сайтов в 14 категориях

- 74 284 вредоносных комбинации из наиболее распространенных векторов атак

Что тестировали

В декабре 2025 года тестировались следующие популярные решения WAF:

- Microsoft Azure WAF – набор правил OWASP CRS 3.2

- AWS WAF – управляемый набор правил AWS

- AWS WAF – управляемый набор правил AWS и набор правил F5

- CloudFlare WAF – управляемый и базовый набор правил OWASP

- F5 NGINX App Protect WAF – профиль по умолчанию

- F5 NGINX App Protect WAF – строгий профиль

- NGINX ModSecurity – OWASP CRS 4.20.0 (обновлено с ранее протестированной версии 4.3.0)

- open-appsec / CloudGuard WAF – конфигурация по умолчанию (высокая степень уверенности)

- open-appsec / CloudGuard WAF – конфигурация критической степени уверенности

- F5 BIG-IP Advanced WAF – политика быстрого развертывания

- Fortinet FortiAppSec – конфигурация по умолчанию

- Google Cloud Armor – предварительно настроенные правила ModSecurity (уровень конфиденциальности 2)

- Imperva Cloud WAF (2024-2025) – конфигурация по умолчанию

Некоторые WAF тестировались в двух режимах настроек, что позволяет считать их самостоятельными продуктами.

Что получили

На диаграмме ниже показан итог того, как показали себя протестированные продукты по параметрам «Качество безопасности» (способность блокировать нелегитимное) и «Качество обнаружения» (способность пропускать легитимное).

Что в «сухом остатке»

Тестирование показало, что параметры обнаружения и безопасности часто взаимоисключающие, и лишь немногие WAFы могут похвастаться почти идеальным соотношением и того, и другого.

Оптимальное решение WAF должно обеспечивать баланс между двумя основными показателями: качеством безопасности и качеством обнаружения. Для этого имеется показатель, называемый сбалансированной точностью (Balanced Accuracy) – среднее арифметическое значение показателей качества безопасности и качества обнаружения.

Что изменилось в ландшафте угроз и методах тестирования 2026 года

- Появился новый вектор атаки: так называемый обход защиты с помощью заполнения (Padding Evasion), в частности, вредонос React2Shell, который был введен в тесты.

- Размер вредоносов становится все больше. Недавно обнаруженная уязвимость к React2Shell продемонстрировала, что критически важные запросы к приложениям часто превышают стандартные буферы проверки WAF размером 8 КБ или 128 КБ.

- Было замечено, что некоторые WAF по умолчанию не делают анализ, если длина запроса превышает определенные размеры (например, 128 КБ), чтобы сохранить производительность, фактически отказываясь от проверок зловредов большого размера.

- Для защиты без ущерба производительности необходимы специальные архитектурные подходы – например, потоковый анализ в сочетании с машинным обучением.

Выводы

Лучший способ обеспечить безопасность веб-приложений – это использование машинного обучения, а не статических сигнатур. Такой подход обеспечивает наилучший баланс безопасности и удобства использования и остается единственным решением для превентивной блокировки «атак нулевого дня».

Жизнь показывает, что выбор решений по «репутации вендора» и результатам вендорских тестов (если таковые вообще имели место) часто бывает чреват последующими разочарованиями: снижением скорости трафика, появлением уязвимостей и пр. Не секрет, что вендоры, сколь бы уважаемыми они ни были, заинтересованы показывать свои решения в лучшем свете и поэтому часто приукрашивают реальное положение вещей.